パスワードを総当たりで試して認証を突破するサイバー攻撃手法『ブルートフォースアタック』についてリサーチして見ました。日本では「総当たり攻撃」とも呼ばれます。

ブルートフォースアタックの被害事例として以下がある。

- 大手コンビニチェーンの決済サービスの不正利用

- 大手証券会社の顧客口座からの不正流出

- 人材サービス会社のサイトでの個人情報漏洩

▮ CMSへのサイバー攻撃

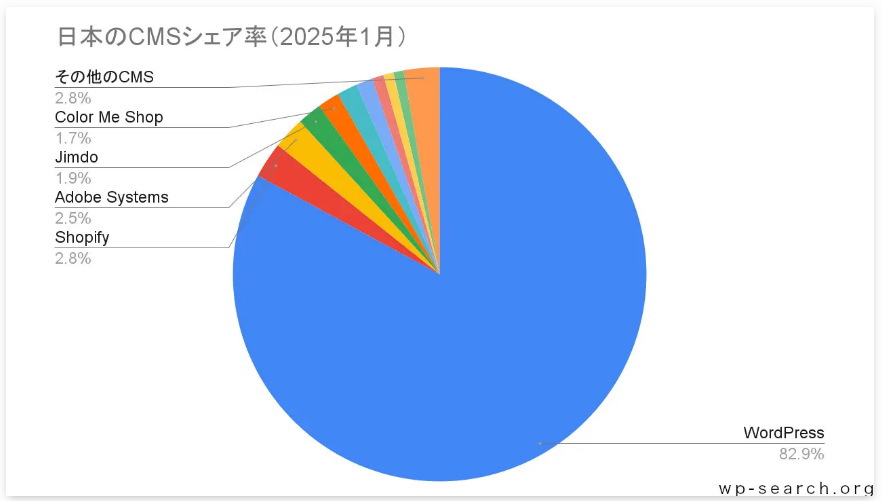

Webサイト制作で導入されている国内でのシェア8割以上(下図)のWordPressを始めCMS(Content Management System)の改ざんの原因の一つが、ブルートフォース攻撃やID/パスワードの管理不足による管理画面への侵入である。ログイン画面に容易にアクセスできる、ユーザーIDが確認できる状態は、これらのリスクを高めることになる。

(引用元:https://wp-search.org/ja/blog/cms-share-ranking/)

▮ ブルートフォースアタックの特徴

- 原始的な手法で、時間がかかりますが、確実性の高い攻撃

- 攻撃者は専用のプログラムを用いるため、パスワードの特定にかかる時間が大幅に短縮されている

- 正規のアカウントでアクセスされてしまうため、正規のアクセスと見分けがつかず、不正利用が発覚しにくい

▮ ブルートフォースアタックへの対策

- パスワードの桁数を増やす(12桁以上)

- 使われる文字の種類を増やす(英小文字、数字、特殊文字の組合せ)

- ワンタイムパスワードを併用する

- パスワードの試行回数を制限する

- 一定回数以上のミスに対して警告メールを本人に送信する

- 通常とは異なる挙動を検知し、必要に応じてブロックする

- CAPTCHAによる画像認証を行う

- 多要素認証を導入する

▮ 関連情報

・日本の企業・団体WordPressの15.3%がユーザーIDがインターネットで閲覧できる状態に

(出典元:プライム・ストラテジー株式会社)

・【2025調査】CMS人気シェアランキング/WordPressシェア(出典元:マニュオン)